win2003詳細系統安全設置

正確設置磁盤的安全性,具體如下(虛擬機的安全設置,我們以asp程序為例子)重點:

1、系統盤權限設置

C:分區部分:

c:

administrators 全部(該文件夾,子文件夾及文件)

CREATOR OWNER 全部(只有子文件來及文件)

system 全部(該文件夾,子文件夾及文件)

IIS_WPG 創建文件/寫入數據(只有該文件夾)

IIS_WPG(該文件夾,子文件夾及文件)

遍歷文件夾/運行文件

列出文件夾/讀取數據

讀取屬性

創建文件夾/附加數據

讀取權限

c:Documents and Settings

administrators 全部(該文件夾,子文件夾及文件)

Power Users (該文件夾,子文件夾及文件)

讀取和運行

列出文件夾目錄

讀取

SYSTEM全部(該文件夾,子文件夾及文件)

C:Program Files

administrators 全部(該文件夾,子文件夾及文件)

CREATOR OWNER全部(只有子文件來及文件)

IIS_WPG (該文件夾,子文件夾及文件)

讀取和運行

列出文件夾目錄

讀取

Power Users(該文件夾,子文件夾及文件)

修改權限

SYSTEM全部(該文件夾,子文件夾及文件)

TERMINAL SERVER USER (該文件夾,子文件夾及文件)

修改權限

2、網站及虛擬機權限設置(比如網站在E盤)

說明:我們假設網站全部在E盤wwwsite目錄下,并且為每一個虛擬機創建了一個guest用戶,用戶名為vhost1...vhostn并且創建了一個webuser組,把所有的vhost用戶全部加入這個webuser組里面方便管理

E:

Administrators全部(該文件夾,子文件夾及文件)

E:wwwsite

Administrators全部(該文件夾,子文件夾及文件)

system全部(該文件夾,子文件夾及文件)

service全部(該文件夾,子文件夾及文件)

E:wwwsitevhost1

Administrators全部(該文件夾,子文件夾及文件)

system全部(該文件夾,子文件夾及文件)

vhost1全部(該文件夾,子文件夾及文件)

3、數據備份盤

數據備份盤最好只指定一個特定的用戶對它有完全操作的權限

比如F盤為數據備份盤,我們只指定一個管理員對它有完全操作的權限

4、其它地方的權限設置

請找到c盤的這些文件,把安全性設置只有特定的管理員有完全操作權限

下列這些文件只允許administrators訪問

net.exe

net1.exet

cmd.exe

tftp.exe

netstat.exe

regedit.exe

at.exe

attrib.exe

cacls.exe

format.com

5.刪除c:inetpub目錄,刪除iis不必要的映射,建立陷阱帳號,更改描述

第三招:禁用不必要的服務,提高安全性和系統效率

Computer Browser 維護網絡上計算機的最新列表以及提供這個列表

Task scheduler 允許程序在指定時間運行

Routing and Remote Access 在局域網以及廣域網環境中為企業提供路由服務

Removable storage 管理可移動媒體、驅動程序和庫

Remote Registry Service 允許遠程注冊表操作

Print Spooler 將文件加載到內存中以便以后打印。要用打印機的朋友不能禁用這項

IPSEC Policy Agent 管理IP安全策略以及啟動ISAKMP/OakleyIKE)和IP安全驅動程序

Distributed Link Tracking ClIEnt 當文件在網絡域的NTFS卷中移動時發送通知

Com+ Event System 提供事件的自動發布到訂閱COM組件

Alerter 通知選定的用戶和計算機管理警報

Error Reporting Service 收集、存儲和向 Microsoft 報告異常應用程序

Messenger 傳輸客戶端和服務器之間的 NET SEND 和 警報器服務消息

Telnet 允許遠程用戶登錄到此計算機并運行程序

第四招:修改注冊表,讓系統更強壯

1、隱藏重要文件/目錄可以修改注冊表實現完全隱藏:HKEY_LOCAL_MacHINESOFTWAREMicrosoftWindows Current-VersionExplorerAdvancedFolderHi-ddenSHOWALL”,鼠標右擊 “CheckedValue”,選擇修改,把數值由1改為0

2、啟動系統自帶的Internet連接_blank'>防火墻,在設置服務選項中勾選Web服務器。

3、防止SYN洪水攻擊

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters

新建DWord值,名為SynAttackProtect,值為2

EnablePMTUDiscovery REG_DWORD 0

NoNameReleaseOnDemand REG_DWORD 1

EnableDeadGWDetect REG_DWORD 0

KeepAliveTime REG_DWORD 300,000

PerformRouterDiscovery REG_DWORD 0

EnableICMPRedirects REG_DWORD 0

4. 禁止響應ICMP路由通告報文

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParametersInterfacesinterface

新建DWORD值,名為PerformRouterDiscovery 值為0

5. 防止ICMP重定向報文的攻擊

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters

將EnableICMPRedirects 值設為0

6. 不支持IGMP協議

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters

新建DWORD值,名為IGMPLevel 值為0

7.修改終端服務端口

運行regedit,找到[HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Control Terminal Server Wds rdpwd Tds tcp],看到右邊的PortNumber了嗎?在十進制狀態下改成你想要的端口號吧,比如7126之類的,只要不與其它沖突即可。

2、第二處HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Control Terminal Server WinStations RDP-Tcp,方法同上,記得改的端口號和上面改的一樣就行了。

8、禁止IPC空連接:

cracker可以利用net use命令建立空連接,進而入侵,還有net vIEw,nbtstat這些都是基于空連接的,禁止空連接就好了。打開注冊表,找到Local_MachineSystemCurrentControlSetControlLSA-RestrictAnonymous 把這個值改成”1”即可。

9、更改TTL值

cracker可以根據ping回的TTL值來大致判斷你的操作系統,如:

TTL=107(WINNT);

TTL=108(win2000);

TTL=127或128(win9x);

TTL=240或241(Linux);

TTL=252(Solaris);

TTL=240(Irix);

實際上你可以自己更改的:HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters:DefaultTTL REG_DWORD 0-0xff(0-255 十進制,默認值128)改成一個莫名其妙的數字如258,起碼讓那些小菜鳥暈上半天,就此放棄入侵你也不一定哦

10. 刪除默認共享

有人問過我一開機就共享所有盤,改回來以后,重啟又變成了共享是怎么回事,這是2K為管理而設置的默認共享,必須通過修改注冊表的方式取消它:HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanServerParameters:AutoShareServer類型是REG_DWORD把值改為0即可

11. 禁止建立空連接

默認情況下,任何用戶通過通過空連接連上服務器,進而枚舉出帳號,猜測密碼。我們可以通過修改注冊表來禁止建立空連接:

Local_MachineSystemCurrentControlSetControlLSA-RestrictAnonymous 的值改成”1”即可。

第五招:其它安全手段

1.禁用TCP/IP上的NetBIOS

網上鄰居-屬性-本地連接-屬性-Internet協議(TCP/IP)屬性-高級-WINS面板-NetBIOS設置-禁用TCP/IP上的NetBIOS。這樣cracker就無法用nbtstat命令來讀取你的NetBIOS信息和網卡MAC地址了。

2. 賬戶安全

首先禁止一切賬戶,除了你自己,呵呵。然后把Administrator改名。我呢就順手又建了個Administrator賬戶,不過是什么權限都沒有的那種,然后打開記事本,一陣亂敲,復制,粘貼到“密碼”里去,呵呵,來破密碼吧~!破完了才發現是個低級賬戶,看你崩潰不?

創建2個管理員用帳號

雖然這點看上去和上面這點有些矛盾,但事實上是服從上面的規則的。 創建一個一般權限帳號用來收信以及處理一些*常事物,另一個擁有Administrators 權限的帳戶只在需要的時候使用。可以讓管理員使用 “ RunAS” 命令來執行一些需要特權才能作的一些工作,以方便管理

3.更改C:WINDOWSHelpiisHelpcommon404b.htm內容改為 這樣,出錯了自動轉到首頁

4. 安全日志

我遇到過這樣的情況,一臺主機被別人入侵了,系統管理員請我去追查兇手,我登錄進去一看:安全日志是空的,倒,請記住:Win2000的默認安裝是不開任何安全審核的!那么請你到本地安全策略->審核策略中打開相應的審核,推薦的審核是:

賬戶管理 成功 失敗

登錄事件 成功 失敗

對象訪問 失敗

策略更改 成功 失敗

特權使用 失敗

系統事件 成功 失敗

目錄服務訪問 失敗

賬戶登錄事件 成功 失敗

審核項目少的缺點是萬一你想看發現沒有記錄那就一點都沒轍;審核項目太多不僅會占用系統資源而且會導致你根本沒空去看,這樣就失去了審核的意義

5. 運行防毒軟件

我見過的Win2000/Nt服務器從來沒有見到有安裝了防毒軟件的,其實這一點非常重要。一些好的殺毒軟件不僅能殺掉一些著名的病毒,還能查殺大量木馬和后門程序。這樣的話,“黑客”們使用的那些有名的木馬就毫無用武之地了。不要忘了經常升級病毒庫,我們推薦mcafree殺毒軟件+blackice_blank'>防火墻

6.sqlserver數據庫服務器安全和serv-u ftp服務器安全配置,更改默認端口,和管理密碼

7.設置ip篩選、用blackice禁止木馬常用端口

一般禁用以下端口

135 138 139 443 445 4000 4899 7626

8.本地安全策略和組策略的設置,如果你在設置本地安全策略時設置錯了,可以這樣恢復成它的默認值.

打開 %SystemRoot%Security文件夾,創建一個 'OldSecurity'子目錄,將%SystemRoot%Security下所有的.log文件移到這個新建的子文件夾中.

在%SystemRoot%Securitydatabase下找到'Secedit.sdb'安全數據庫并將其改名,如改為'Secedit.old'.

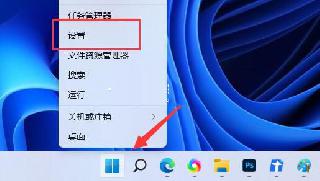

啟動'安全配置和分析'MMC管理單元:'開始'->'運行'->'MMC',啟動管理控制臺,'添加/刪除管理單元',將'安全配置和分析'管理單元添加上.

右擊'安全配置和分析'->'打開數據庫',瀏覽'C:WINNTsecurityDatabase'文件夾,輸入文件名'secedit.sdb',單擊'打開'.

當系統提示輸入一個模板時,選擇'Setup Security.inf',單擊'打開'.

如果系統提示'拒絕訪問數據庫',不管他.

你會發現在'C:WINNTsecurityDatabase'子文件夾中重新生成了新的安全數據庫,

在'C:WINNTsecurity'子文件夾下重新生成了log文件.安全數據庫重建成功.

網公網安備

網公網安備